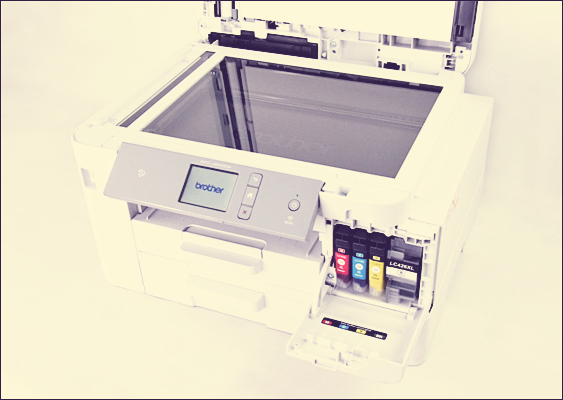

Ende der 1990er Jahre zog mit Windows 98 eine neue Geräteklasse in viele deutsche Haushalte ein: der Flachbettscanner. Der USB-Standard setzte sich gerade durch, und plötzlich ließ sich neue Hardware tatsächlich einfach konfigurieren. Gleichzeitig existierten weder erschwingliche Digitalkameras noch Smartphones. Fotos lagen in dicken Familienalben und wer sie sichern oder per E-Mail verschicken wollte, legte Bild für Bild auf den Scanner und wartete geduldig, bis der Leuchtbalken seine Runde gedreht hatte. Mit Smartphones und Digitalkameras verlor der klassische Flachbettscanner später an Bedeutung. Die Technik verschwand jedoch nicht, sondern wanderte in Multifunktionsgeräte. Drucken, kopieren, scannen – alles in einem Gerät. Gerade unter Ubuntu war das allerdings lange Zeit eine kleine Geduldsprobe. Bis zur COVID-19-Pandemie war es nämlich keine Seltenheit, dass Drucker aber besonders Scanner erst nach etwas Recherche und Bastelarbeit zuverlässig funktionierten.

Selbst wenn Ubuntu den Scanner erkannte, lieferte das SANE-Frontend Simple Scan – heute als „Dokumenten-Scanner“ bekannt – oft nur mäßige Ergebnisse. Die Bildqualität war häufig enttäuschend und bot deutlich weniger Einstellmöglichkeiten als die Windows-Software der Hersteller. Da allerdings ohnehin immer weniger Menschen ernsthaft scannten, arrangierten sich die meisten Anwender stillschweigend mit diesem Zustand.

Doch in der zweiten Hälfte der 2020er-Jahre erlebt das Digitalisierungsgerät plötzlich eine kleine Renaissance – ausgerechnet dank KI. Während Scanner jahrelang ein Nischendasein führten, haben sie heute wieder einen ganz praktischen Zweck.

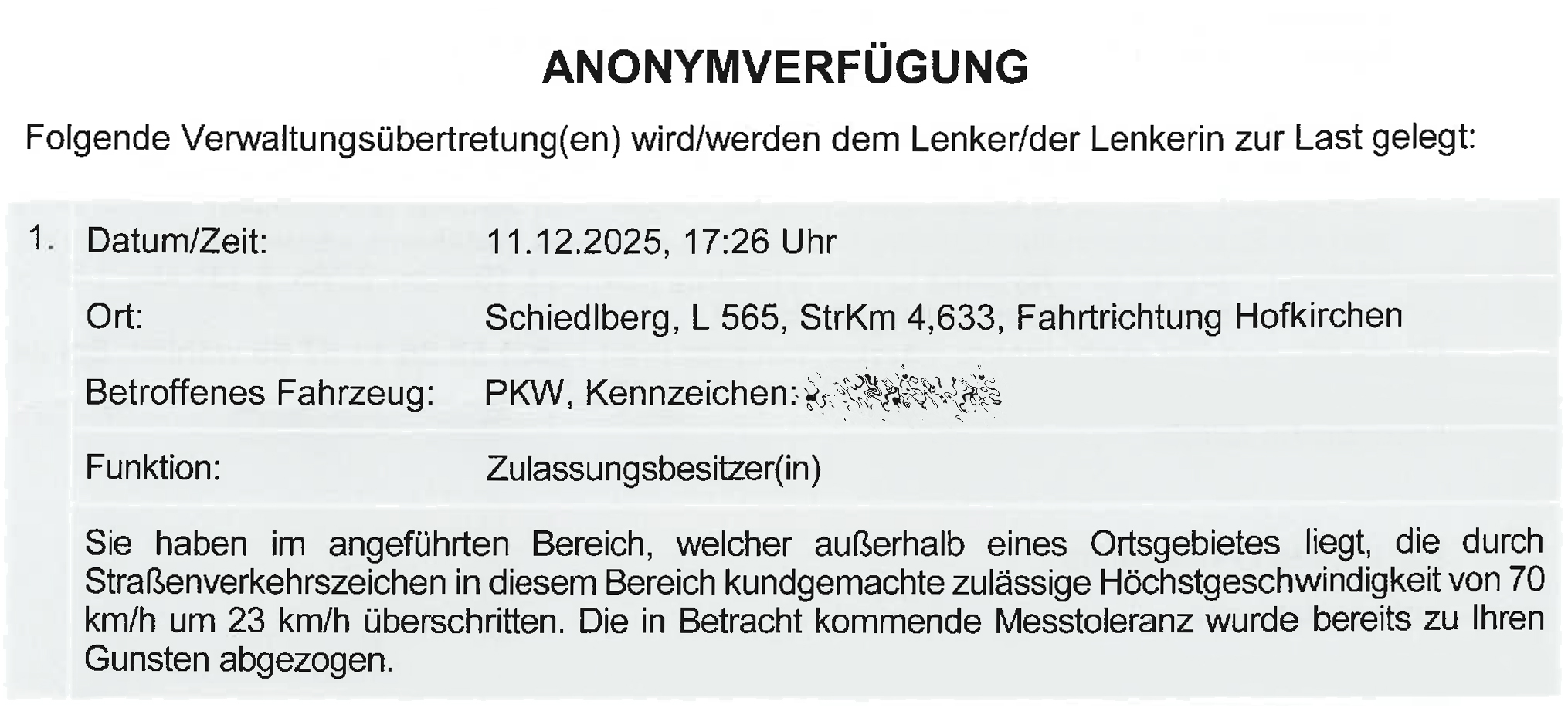

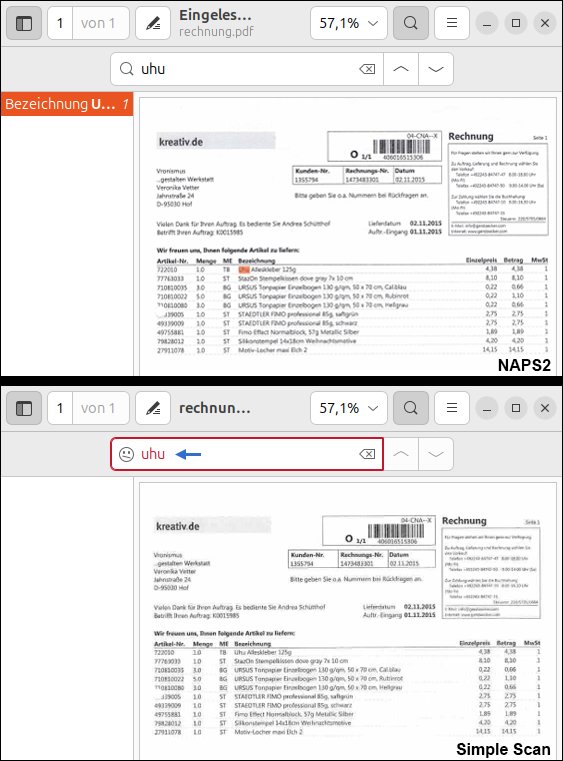

Schlecht eingescannte Dokumente – wie etwa dieser Behördenbrief – bringen in der Praxis mehrere handfeste Nachteile mit sich:

- KI-Systeme arbeiten nur dann zuverlässig, wenn die zugrunde liegenden Daten sauber erfasst wurden. Hochwertige OCR-Scans liefern strukturierte, gut lesbare Texte. Schlechte Scans hingegen führen zu fehlerhafter Zeichenerkennung, was die Genauigkeit von KI-Anwendungen massiv beeinträchtigt.

- Ein schwer lesbarer Scan wirkt unprofessionell – unabhängig davon, ob er per E-Mail verschickt oder in digitalen Systemen abgelegt wird. Gerade bei offizieller Korrespondenz kann das den Eindruck von Nachlässigkeit vermitteln und das Image von Freiberuflern oder Organisationen negativ beeinflussen.

Darüber hinaus verbessern qualitativ hochwertige Scans auch die Barrierefreiheit: Screenreader können den Text deutlich zuverlässiger erfassen, was insbesondere für Menschen mit Sehbehinderungen entscheidend ist.

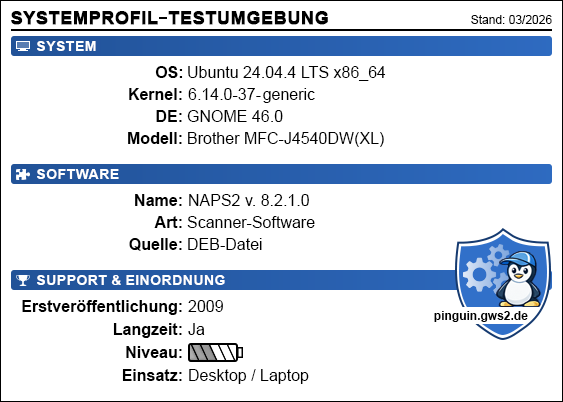

Ubuntu-Anwender sollten daher das funktionsarme Bordmittel meiden und stattdessen auf NAPS2 setzen. Die quelloffene Software² arbeitet zuverlässig mit modernen eSCL-Scannern zusammen und ermöglicht das Speichern von Dokumenten in den Formaten PDF, PNG, JPEG und TIFF.

NAPS2 installieren

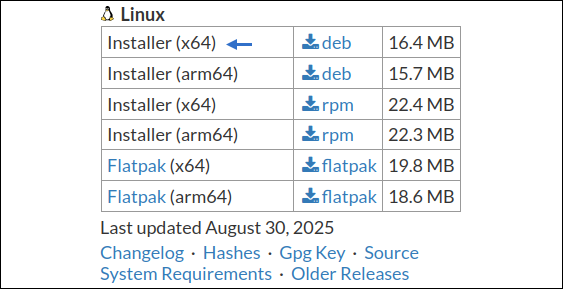

Für die Installation der leistungsfähigen Scan-Software NAPS2 unter Ubuntu ist zunächst der Download der passenden Installationsdatei erforderlich. Dazu wird die offizielle Webseite des Projekts aufgerufen und die aktuelle DEB-Datei für 64-Bit-Systeme (x64) heruntergeladen.

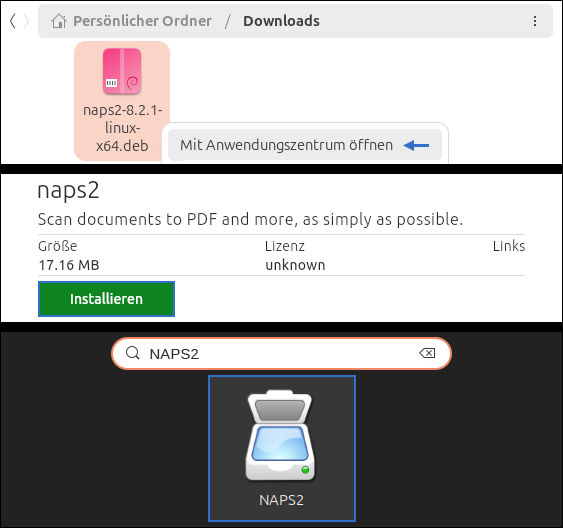

Nach dem Download befindet sich die Datei üblicherweise im Verzeichnis „Downloads“. Ein Doppelklick führt unter Ubuntu dazu, das Paket mit der Archivverwaltung zu öffnen – technisch möglich, aber nicht zielführend. Der korrekte Weg ist ein Rechtsklick auf die Datei, gefolgt von „Öffnen mit“ und anschließend „Anwendungszentrum“. Dadurch wird das Paket sauber als installierbare Software erkannt.

Im nächsten Schritt öffnet sich das Ubuntu-Anwendungszentrum mit einer Detailansicht des Pakets. Dort steht eine grüne Schaltfläche „Installieren“ bereit, über die der Installationsvorgang gestartet wird. Gegebenenfalls weist Ubuntu darauf hin, dass es sich um Software eines Drittanbieters handelt. Dieser Hinweis ist rein formaler Natur: NAPS2 ist ein etabliertes Open-Source-Projekt, das seit vielen Jahren aktiv gepflegt wird und sich in der Praxis als zuverlässig und unkritisch erwiesen hat.

Ubuntu-Scanner konfigurieren

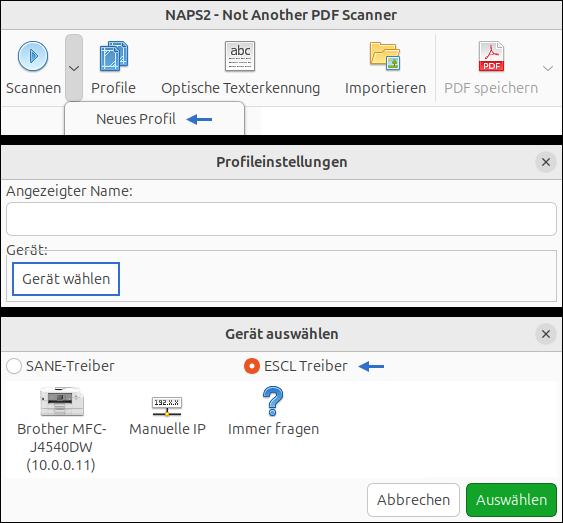

Direkt nach dem ersten Programmstart empfiehlt es sich, links auf „Neues Profil“ zu klicken. Dadurch wird ein Konfigurationsdialog geöffnet, über den sich ein Scanprofil anlegen lässt. Über die Schaltfläche „Gerät wählen“ kann anschließend ein erkannter Scanner aus der Liste ausgewählt werden.

Sofern vom Gerät unterstützt, sollte der Treiber-Typ manuell von „SANE“ auf „ESCL” umgestellt werden.

- In der Praxis führt das häufig zu stabileren Verbindungen, besserer Geräteerkennung im Netzwerk sowie konsistenteren Scan-Ergebnissen – insbesondere bei modernen Multifunktionsgeräten.

Gleichzeitig entfällt die Abhängigkeit von distributionsspezifischen SANE-Backends oder proprietären Herstellertreibern.

Innerhalb desselben Profil-Menüs lassen sich zudem zentrale Scanparameter definieren. Dazu zählen unter anderem die Auflösung (DPI), die gewünschte Seitengröße sowie die Farbtiefe (z. B. Schwarzweiß, Graustufen oder Farbe). Eine saubere Vorkonfiguration spart hier langfristig Zeit und sorgt für reproduzierbare, qualitativ hochwertige Scan-Ergebnisse.

OCR-Texterkennung aktivieren

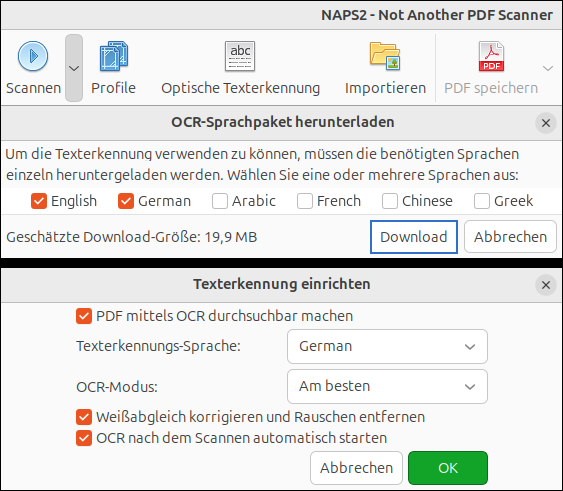

Um gescannte Dokumente später innerhalb eines PDF-Readers durchsuchen zu können, muss in NAPS2 zunächst die optische Zeichenerkennung (OCR) eingerichtet werden. Dazu führt der Weg über die Schaltfläche „Optische Texterkennung“.

Standardmäßig ist nur Englisch vorausgewählt. Für den deutschsprachigen Einsatz empfiehlt es sich, zusätzlich „German“ zu aktivieren und anschließend auf „Download“ zu klicken.

Standardmäßig ist nur Englisch vorausgewählt. Für den deutschsprachigen Einsatz empfiehlt es sich, zusätzlich „German“ zu aktivieren und anschließend auf „Download“ zu klicken.

- NAPS2 lädt daraufhin automatisch die erforderlichen OCR-Daten (basierend auf der Tesseract-Engine) herunter und integriert diese direkt in die Anwendung.

Nach erfolgreicher Einrichtung ist NAPS2 in der Lage, gescannte Dokumente nicht nur als Bild zu speichern, sondern eine durchsuchbare Textebene in die PDF-Datei einzubetten. Dadurch werden Inhalte auffindbar, kopierbar und für weiterführende Anwendungen wie Archivierung, Volltextsuche oder KI-gestützte Analyse nutzbar gemacht.

Verwandte Themen:

Gescannte Dokumente nachträglich mit dem Terminal durchsuchbar machen

Handy-Videos für TikTok schneiden: Social-Media-Star mit Open-Source-Tools

¹Opitz, Rudolf: Fotos für Pinguine: Scanner mit Linux nutzen. In: c’t Nr. 12 (2021) S. 146.

²Zisler, Harald: Seite für Seite. Kompaktes Scan-Zentrum Naps2. In: Linux User Nr. 9 (2025). S. 46.

![Automatisch eingerichteter HP OfficeJet 200 unter Ubuntu 24.04.3 LTS mit CUPS 2.4.7 und IPP Everywhere (Driverless Printing). GWS2.de Der Screenshot zeigt die Druckerverwaltung von Ubuntu 24.04.3 LTS in der Standardkonfiguration mit CUPS 2.4.7, wie sie unmittelbar nach der Installation ausgeliefert wird. Abgebildet ist ein per USB angeschlossener HP OfficeJet 200 Mobile Printer, der vom System automatisch erkannt und ohne manuelle Treiberinstallation eingerichtet wurde. Die Oberfläche stammt aus dem GNOME-Kontrollzentrum und dient als grafisches Frontend für den CUPS-Druckdienst. Im oberen Bereich ist das Detailfenster des Druckers mit der Bezeichnung. HP_OfficeJet_200_Mobile_Series_C7C0DB_USB“ zu sehen. Dieser automatisch generierte Name setzt sich aus der Modellbezeichnung, einer gerätespezifischen Kennung sowie der Anschlussart zusammen und dient CUPS als interne Warteschlangenbezeichnung. Als Standort ist „LOCAL“ eingetragen, was eine rein organisatorische Funktion hat und keinen Einfluss auf die technische Konfiguration besitzt. Besonders aufschlussreich ist die angezeigte Geräteadresse „HP OfficeJet 200 Mobile Series [C7C0DB] (USB)._ipp._tcp.local“. Sie verdeutlicht, dass der Drucker trotz USB-Verbindung als IPP-Netzwerkdienst angesprochen wird. Über IPP-over-USB stellt das Gerät seine Druckfunktionen per Internet Printing Protocol zur Verfügung und wird über mDNS beziehungsweise Avahi automatisch im System bekannt gemacht. Der Drucker emuliert damit aus Sicht des Betriebssystems einen Netzwerkdrucker, was die Grundlage für das treiberlose Drucken nach dem IPP-Everywhere-Standard bildet. Als verwendeter Treiber wird lediglich „HP OfficeJet 200 Mobile Series“ angezeigt. Dabei handelt es sich nicht um einen klassischen herstellerspezifischen Treiber mit PPD-Datei, sondern um eine von CUPS dynamisch erzeugte virtuelle Warteschlange. Die notwendigen Druckparameter wie unterstützte Formate, Auflösung, Duplex-Fähigkeit und Farbräume werden direkt vom Gerät über IPP-Attribute bereitgestellt und von CUPS zur Laufzeit ausgewertet. Die darunter angebotenen Optionen zur manuellen Treiberwahl oder PPD-Installation sind vorhanden, werden in diesem Fall jedoch nicht benötigt, da das Gerät vollständig driverless betrieben wird. Im unteren Bereich des Screenshots ist die Übersicht der eingerichteten Drucker zu sehen. Dort erscheint derselbe Drucker mit verkürztem Namen, ergänzt durch die automatisch erkannte Modellbezeichnung „HP OfficeJet 200 Mobile Series“. Der Status wird mit „Bereit“ angezeigt, was signalisiert, dass der CUPS-Dienst aktiv ist, der Drucker erreichbar ist, der IPP-Endpunkt korrekt antwortet und keine Störungen in der Warteschlange vorliegen. Zusätzlich wird angezeigt, dass aktuell keine Druckaufträge anstehen. Insgesamt dokumentiert der Screenshot exemplarisch die moderne Druckerintegration unter Ubuntu 24.04.3 LTS: Ein mobiler USB-Drucker wird automatisch erkannt, über IPP eingebunden und ohne proprietäre Treiber sofort betriebsbereit gemacht. Die gesamte Konfiguration basiert auf offenen Standards und dynamischer Geräteerkennung, wodurch klassische Treiberpakete und manuelle Einrichtungsschritte vollständig entfallen. Damit veranschaulicht die Aufnahme praxisnah, wie „Driverless Printing“ mit CUPS und IPP Everywhere im Alltag zuverlässig funktioniert. Computerheld Linz - Jörg Schneider - Februar 2026](/px/hardware/drucker/hp/mobile/prev_ubuntu_ipp8.png)