Zwischen 2010 und 2015¹ forderte die OECD die deutsche Politik mehrfach dazu auf, mehr Hochschulabschlüsse zu erzeugen. Der Akademikeranteil galt im internationalen Vergleich als zu niedrig. Die Zugangsvoraussetzungen wurden gesenkt, und die Generation Z studierte pflichtbewusst BWL, VWL, Wirtschaftsinformatik² sowie Musik- und Kommunikationswissenschaften. Seit 2022 wächst das Bruttoinlandsprodukt jedoch nur noch im Promillebereich oder stagniert. Parallel hat KI-Technologie klassische Büro- und Wissensarbeit binnen kürzester Zeit automatisiert. Die Folge: In Deutschland existieren kaum noch Einstiegsjobs³ für Bachelor- und Masterabsolventen. Besonders perfide ist, dass sich unter die wenigen Stellenausschreibungen ein erheblicher Anteil sogenannter Ghost Jobs mischt – Positionen, die nie⁴ besetzt werden sollen, für die aber dennoch Bewerbungen entgegengenommen werden.

Die Motive hinter dem gezielten Schalten unechter Stellenanzeigen sind vielfältig – eines ist jedoch sicher: Die in Anschreiben und Lebensläufen enthaltenen personenbezogenen Informationen landen regelmäßig und langfristig in HR-Datenbanken und automatisierten Bewerbermanagementsystemen (ATS).

Noch offensichtlicher wird die Problematik beim sogenannten Job-Scamming. Dabei handelt es sich ebenfalls um fingierte Stellenangebote, deren primärer Zweck nicht eine Anstellung, sondern das systematische Abgreifen sensibler Daten ist. Über Aushänge in Supermärkten oder unaufgefordert versendete Nachrichten über Messenger-Dienste werden einfache Tätigkeiten mit unrealistischen Stundenlöhnen beworben.

Im besten Fall werden die gewonnenen Profile an Bonitätsdienstleister, Finanzanbieter oder Immobilienvermittler weiterverkauft. Manchmal stehen jedoch organisierte Cyberkriminelle hinter den Angeboten, die vorsätzlich auf Identitätsmissbrauch und finanziellen Schaden abzielen.

Mit der Masche wollen die Kriminellen an persönliche Daten gelangen. Diese könnten dann genutzt werden, um an Geld zu kommen, aber auch um im Namen der Betrogenen Konten zu eröffnen.

Tölle, Katja: Jobsuche: Wie erkennt man gefälschte Stellenanzeigen im Internet? In: ÖKO-TEST Nr. 8 (2025). S. 6.

Zusammenfassend lässt sich festhalten, dass rund ein Drittel aller Jobangebote faktisch reine Fantasieanzeigen sind – unabhängig davon, ob sie in Printmedien oder auf Online-Plattformen erscheinen.

- Auf dem völlig überhitzten deutschen Wohnungsmarkt zeigt sich ein ähnliches Bild.

Wer kennt sie nicht: Inserate zu Phantomwohnungen in Ballungsräumen, auf die sich hunderte Interessenten mit höchst sensiblen Angaben bewerben, ohne jemals eine Rückmeldung zu erhalten. Auch hier geht es den Anbietern weniger um die tatsächliche Vermietung als vielmehr um das systematische Generieren verwertbarer Profile.

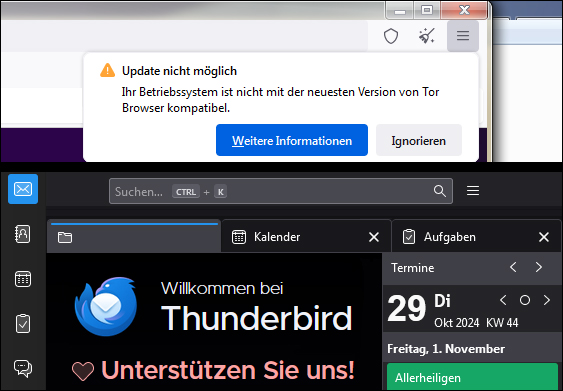

Während die einen mühsam Linux Mint samt VPN-Dienst betreiben und das Hohelied der Datensparsamkeit singen, verschenken andere ihre Identität faktisch kostenlos. Dabei sind vollständige Identitätsprofile ein äußerst wertvoller Rohstoff, für den selbst vollkommen legale Akteure wie Versicherungen, Marketingunternehmen oder Finanzdienstleister bereitwillig bezahlen.

- Genau deshalb finden sich auf eBay & Co. auch heute noch rege Märkte für gebrauchte Uralt-Festplatten, defekte Laptops oder sogenannte Bastler-PCs.

Parallel werden selbst kostenlose Datenwiederherstellungstools immer leistungsfähiger. In den seltensten Fällen geht es dabei um das Rekonstruieren privater Dessous-Fotos – im Fokus stehen vielmehr eingescannte Ausweisdokumente, Bewerbungsunterlagen oder sensible Gesundheitsdaten.

Festplatten richtig löschen

Viele Nutzer bauen vor dem Verkauf eines PCs vorsorglich die Festplatten aus. Das schmälert nicht nur unnötig den Wiederverkaufswert, sondern löst das eigentliche Problem auch nur halbherzig. In nahezu jeder Wohngegend gibt es mittlerweile „Mülltaucher“, die neben Pfandflaschen auch ausrangierte Hardware aus Containern fischen. Eine nicht korrekt gelöschte Festplatte ist dabei ein echtes Datenschutzrisiko.

- Der einfachste und zugleich zuverlässigste Weg, persönliche Daten vollständig und rückstandslos zu entfernen, heißt ShredOS.

Dabei handelt es sich um ein Linux-basiertes Live-System, das Datenträger sektorweise mit Nullen überschreibt. Nach dem Vorgang befindet sich das Laufwerk technisch wieder im Auslieferungszustand und eine Datenwiederherstellung ist praktisch ausgeschlossen.

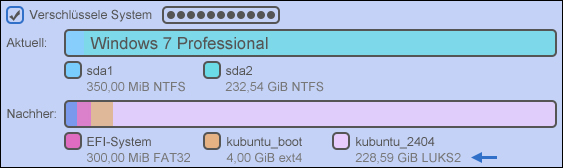

„Oh je, ein Live-System – das klingt nach unnötigem Aufwand“, mag sich der eine oder andere zunächst denken. Diese Befürchtung ist jedoch unbegründet. Ubuntu-Anwender benötigen lediglich einen USB-Stick sowie das kostenlose ShredOS-Image. Die eigentliche Arbeit übernimmt das integrierte Bordwerkzeug „Startmedienersteller“, das den USB-Stick mit wenigen Klicks in ein bootfähiges Löschmedium verwandelt. Ganz ohne Terminal, ganz ohne Bastelarbeit.

Zum Download

Für diese Bildanleitung wurde Version 0.38 verwendet, die sich hier herunterladen lässt. Aktuelle Releases von ShredOS werden direkt auf GitHub⁷ bereitgestellt. Wichtig: Der „Startmedienersteller“ akzeptiert ausschließlich Images mit der Dateiendung .img.

Nach dem Bootvorgang präsentiert sich ShredOS mit einem bewusst minimalistischen, blau gehaltenen Text-Interface. Sämtliche erkannten Datenträger werden automatisch aufgelistet, unabhängig davon, ob es sich um klassische SATA-Festplatten, moderne M.2-SSDs oder angeschlossene USB-Speicher handelt.

- Zunächst wird mit den Pfeiltasten der zu löschende Datenträger ausgewählt.

- Nach Bestätigung mit der Enter-Taste markiert ShredOS das entsprechende Laufwerk mit dem Status „wipe“.

Im nächsten Schritt lässt sich mit der Taste M die gewünschte Löschmethode festlegen.

Nach Bestätigung der Löschmethode mit der Eingabetaste lässt sich der Überschreibvorgang über die Tastenkombination Strg + S starten.

Sobald ShredOS den Löschvorgang abgeschlossen hat, befindet sich der Datenträger faktisch im Auslieferungszustand. Konkret bedeutet das: Es existieren weder ein Dateisystem noch eine Partitionstabelle.

- Dieser Zustand sollte beim Weiterverkauf unbedingt angegeben werden, da der Käufer das Laufwerk zunächst wieder initialisieren muss – etwa über die Windows-Datenträgerverwaltung.

Bei der Installation eines neuen Betriebssystems übernehmen die jeweiligen Installationsassistenten diesen Schritt jedoch automatisch, sodass daraus in der Praxis kein Nachteil entsteht.

Jeder kennt die Angebote auf Kleinanzeigen & Co.: Lieschen Müller verkauft ihren alten Laptop für kleines Geld. Darauf läuft noch ein betagtes Windows, persönliche Dokumente wurden „vorsorglich“ über den Papierkorb gelöscht und zuvor auf einen USB-Stick kopiert. Selbst für semiprofessionelle Anwender sind diese Daten in weniger als 15 Minuten wiederhergestellt. Frau Müller wundert sich später, warum sie plötzlich personalisierte Werbepost erhält oder warum Zahlungsdienstleister Konten sperren und Nachweise verlangen. Seriöse PC-Dienstleister rufen für eine fachgerechte Überschreibung von Datenträgern nicht ohne Grund Beträge von 30,00 Euro und mehr auf.

⚠️ Papierkorb ist kein Datenschutz.

Gelöschte Dateien sind in vielen Fällen problemlos wiederherstellbar – selbst für Laien mit kostenloser Software. Wer einen PC oder Laptop weiterverkauft, ohne den Datenträger korrekt zu überschreiben, liefert persönliche Fotos, Dokumente und Zugangsdaten faktisch mit aus. Schützen Sie Ihre Familie, Freunde und Nachbarn vor Identitätsmissbrauch, Sextortion und Spam. Überschreiben Sie Datenträger vor dem Verkauf konsequent – ShredOS macht genau das.

Verwandte Themen:

„Linux ist sicher“ – stimmt das wirklich oder braucht man doch eine Firewall?

Gast-WLAN ohne Abschreiben: QR-Code unter Ubuntu in Sekunden erstellen

¹Kirschstein, Bente: OECD rügt Deutschland für geringe Akademiker-Rate. spiegel.de (01/2026).

²Sony: Vordruck Schuldschein - von Freunden und der Familie Geld leihen. gws2.de (01/2026).

³Hallern, Hauke von: Absagen ohne Ende: So kämpfen junge Leute um Jobs - trotz Fachkräftemangel | NDR Info. youtube.com (01/2026).

⁴Anders, Natalia: Ghost Jobs – Warum Firmen Fake-Stellenanzeigen schalten. profil.at (01/2026).

⁵Blechinger, Tanja: Ghost Jobs im Fokus: So schützt du dich vor falschen Stellenanzeigen. agrajo.com (01/2026).

⁶missingthepoint557: 7 Tage... Wohnungssuche. youtube.com (01/2026).

⁷PartialVolume: ShredOS x86_64 - Disk Eraser. github.com (01/2026).